Microsoft hat kürzlich eine Sicherheitswarnung (ADV180028) für Benutzer von selbstverschlüsselten Solid-State-Laufwerken (SSDs) ausgegeben, die Bitlocker-Verschlüsselungssysteme verwenden.

Diese Sicherheitsempfehlung kam, nachdem zwei niederländische Sicherheitsforscher, Carlo Meijer und Bernard van Gastel, einen Entwurf eines Papiers herausgegeben hatten, in dem die von ihnen entdeckten Schwachstellen beschrieben wurden. Hier ist die Zusammenfassung, die das Problem zusammenfasst:

Wir haben die Hardware-Vollplattenverschlüsselung mehrerer SSDs durch Reverse Engineering ihrer Firmware analysiert. Theoretisch sind die Sicherheitsgarantien, die die Hardwareverschlüsselung bietet, ähnlich oder besser als bei Softwareimplementierungen. In der Realität haben wir festgestellt, dass viele Hardware-Implementierungen kritische Sicherheitslücken aufweisen, da viele Modelle eine vollständige Wiederherstellung der Daten ohne Kenntnis eines Geheimnisses ermöglichen.

Wenn Sie das Papier gesehen haben, können Sie sich über die verschiedenen Sicherheitslücken informieren. Ich werde mich auf die beiden wichtigsten konzentrieren.

Sicherheit der SSD-Hardwareverschlüsselung

Microsoft wusste, dass es ein Problem mit SSDs gab. In Fällen von selbstverschlüsselten SSDs würde Bitlocker die von den SSDs verwendete Verschlüsselung übernehmen lassen. Leider hat dies das Problem für Microsoft nicht gelöst. Mehr von Meijer und van Gastel:

BitLocker, die in Microsoft Windows integrierte Verschlüsselungssoftware, verwendet ausschließlich die Hardware-Vollplattenverschlüsselung, wenn die SSD dies unterstützt. Daher sind bei diesen Laufwerken auch durch BitLocker geschützte Daten gefährdet.

Die Sicherheitsanfälligkeit bedeutet, dass jeder Angreifer, der das SED-Benutzerhandbuch lesen kann, auf das Hauptkennwort zugreifen kann. Durch den Zugriff auf das Hauptkennwort können Angreifer das vom Benutzer generierte Kennwort umgehen und auf die Daten zugreifen.

- VERBINDUNG: 4 beste verschlüsselte Filesharing-Software für Windows 10

Beheben Sie Sicherheitslücken im Hauptkennwort

In Wirklichkeit scheint diese Sicherheitsanfälligkeit recht einfach zu beheben zu sein. Erstens kann der Benutzer sein eigenes Hauptkennwort festlegen, das das vom SED-Anbieter generierte ersetzt. Dieses vom Benutzer generierte Passwort wäre dann für einen Angreifer nicht zugänglich.

Die andere Option scheint darin zu bestehen, die Master-Passwort-Fähigkeit auf "Maximum" zu setzen, wodurch das Master-Passwort insgesamt deaktiviert wird.

Der Sicherheitshinweis basiert natürlich auf der Annahme, dass der durchschnittliche Benutzer der Ansicht ist, dass eine SED vor Angreifern sicher ist. Warum sollte also jemand eines dieser Dinge tun?.

Benutzerkennwörter und Disc-Verschlüsselungsschlüssel

Eine weitere Sicherheitsanfälligkeit besteht darin, dass zwischen dem Benutzerkennwort und dem zur Verschlüsselung des Kennworts verwendeten Disc-Verschlüsselungsschlüssel (DEK) keine kryptografische Bindung besteht.

Mit anderen Worten, jemand könnte in den SED-Chip schauen, um die Werte des DEK zu finden, und diese Werte dann verwenden, um die lokalen Daten zu stehlen. In diesem Fall würde der Angreifer das Benutzerkennwort nicht benötigen, um Zugriff auf die Daten zu erhalten.

Es gibt noch andere Schwachstellen, aber nach dem Vorbild so ziemlich aller anderen werde ich Ihnen nur den Link zum Entwurf des Papiers geben, und Sie können dort alle darüber lesen.

- VERBINDUNG: 6 der größten SSD-Festplatten, die 2018 gekauft wurden

Möglicherweise sind nicht alle SSDs betroffen

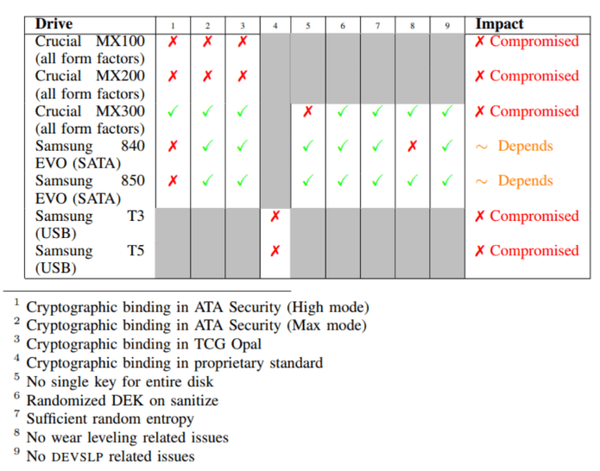

Ich möchte jedoch auf zwei Dinge hinweisen. Erstens haben Meijer und van Gastel nur einen Bruchteil aller SSDs getestet. Durchsuchen Sie Ihre SSD und prüfen Sie, ob möglicherweise ein Problem vorliegt. Hier sind die SSDs, die die beiden Forscher getestet haben:

Angreifer benötigen lokalen Zugriff

Beachten Sie auch, dass hierfür lokaler Zugriff auf die SSD erforderlich ist, da Angreifer auf die Firmware zugreifen und diese bearbeiten müssen. Dies bedeutet, dass Ihre SSD und die darin enthaltenen Daten theoretisch sicher sind.

Trotzdem meine ich nicht, dass diese Situation leichtfertig behandelt werden sollte. Ich werde das letzte Wort Meijer und van Gastel überlassen,

Dieser [Bericht] stellt die Ansicht in Frage, dass Hardwareverschlüsselung der Softwareverschlüsselung vorzuziehen ist. Wir schließen daraus, dass man sich nicht nur auf die von SSDs angebotene Hardwareverschlüsselung verlassen sollte.

In der Tat weise Worte.

Haben Sie eine nicht aufgeführte SSD entdeckt, die das gleiche Sicherheitsproblem aufweist? Lass es uns in den Kommentaren unten wissen.

Verwandte Beiträge zum Auschecken:

- 5 Antivirenprogramme mit der höchsten Erkennungsrate gegen hinterhältige Malware

- End-to-End-Verschlüsselung ist jetzt für Outlook.com-Benutzer verfügbar

- 5+ beste Sicherheitssoftware für den Krypto-Handel zur Sicherung Ihres Geldbeutels

- Bitlocker

- SSD-Festplatte

- Windows 10 Nachrichten

Friendoffriends

Friendoffriends